题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

信息安全是指保护信息系统的硬件、软件及相关数据,使之不因为偶然或者恶意侵犯而遭受破坏、更改及泄露,保证信息系统能够连续、可靠、正常地运行。()

答案

答案

请输入或粘贴题目内容

搜题

请输入或粘贴题目内容

搜题

拍照、语音搜题,请扫码下载APP

拍照、语音搜题,请扫码下载APP

题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

答案

答案

更多“信息安全是指保护信息系统的硬件、软件及相关数据,使之不因为偶然或者恶意侵犯而遭受破坏、更改及泄露,保证信息系统能够连续、可靠、正常地运行。()”相关的问题

更多“信息安全是指保护信息系统的硬件、软件及相关数据,使之不因为偶然或者恶意侵犯而遭受破坏、更改及泄露,保证信息系统能够连续、可靠、正常地运行。()”相关的问题

第3题

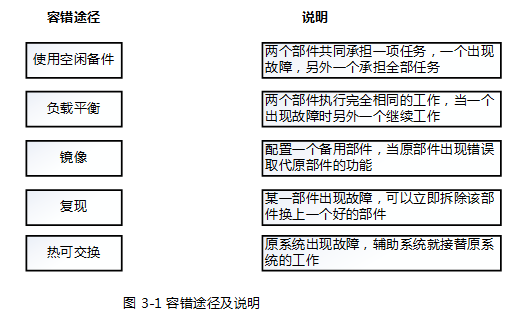

【问题1】(6分) 访问控制决定了谁访问系统、能访问系统的哪些资源和如何使用这些资源,目的是防止对信息系统资源的非授权访问和使用。“请按防御型和探测型将下列A~F种访问控制手段进行归类:防御型访词控制手段包括 () ;探测型访问控制手段包括() 。 A.双供电系统。 B.闭路监控 C.职员雇佣手续 D.访问控制软件 E.日志审计 F.安全知识培训 【问题2】(4分) 保密就是保证敏感信息不被非授权人知道。加密是指通过将信息编码而使得侵入者不能够阅读或理解的方法,目的是保护数据相信息。国家明确规定严格禁止直接使用国外的密码算法和安全产品,其主要原因有二 () 和() 两个方面。 各选答案: A.目前这些密码算法和安全产品都有破译手段 B.国外的算法和产品中可能存在“后门”,要防止其在关键时刻危害我国安全. C.进口国外的算法和产品不利于我国自主研发和技术创新 D.密钥不可以无限期使用,需要定期更换。购买国外的加密算法和产品,会产生高昂的费用。 【问题3】 任何信息系统都不可能避免天灾或者人祸,当事故发生时,要可以跟踪事故源、收集证据、恢复系统、保护数据。通常来说,高可用性的系统具有较强的容错能力,使得系统在排除了某些类型的保障后继续正常进行。 容错途径及说明如图3-1所示,请将正确的对应关系进行连线。

第4题

A.信息安全研究人员更关注从实践中采用数学方法精确描述安全属性,通过安全模型来解决信息安全问题

B.信息安全也可以看成是计算机网络上的信息安全,凡涉及网络信息的可靠性、保密性、完整性、有效性、可控性和拒绝否认性的理论、技术与管理都属于信息安全的研究范畴

C.信息安全就是为防范计算机网络硬件、软件、数据偶然或蓄意破环、篡改、窃听、假冒、泄露、非法访问和保护网络系统持续有效工作的措施总和

D.信息安全是一个涉及计算机科学、网络技术等多个领域的复杂系统工程

第5题

A.信息安全是对信息资产的保密性、完整性、可用性保护

B.信息安全是对信息系统的整个生命周期进行安全保护

C.信息安全只涉及到信息系统的正常运行期

D.信息安全会色剂到信息处理设施、息处理过程和信息处理者

第9题

A.信息系统集成项目要以满足客户和用户的需求为根本出发点

B.信息系统集成包括设备系统集成和管理系统集成

C.信息系统集成包括技术、管理和商务等各项工作,是一项综合性的系统工程

D.系统集成是指将计算机软件、硬件、网络通信等技术和产品集成为能够满足用户特定需求的信息系统

第10题

A.信息安全是一个不确定性的概念

B.信息安全是一个主观的概念

C.信息安全必须覆盖信息系统整个生命周期,随着安全风险的变化有针对性地进行调整

D.信息安全只能保证信息系统在有限物理范围内的安全,无法保证整个信息系统的安全